Веб-анонимайзер в Java — CodeRoad

Я пытаюсь реализовать веб-анонимайзер (например, ktunnel) в java, но я действительно не мог понять идею, мне нужна некоторая информация о том, как работает веб-анонимайзер. Мне действительно не нужен источник или пример приложения, просто идея или учебник, объясняющий идею анонимайзера. Спасибо.

java anonymousПоделиться Источник fsonmezay 20 декабря 2009 в 21:15

2 ответа

- Веб-сервисы в Java, вопрос новичка

Я новичок в теме веб-сервисов в java, хотя я знаком с концепцией веб-сервисов. Поскольку я новичок в этой теме, у меня есть следующие вопросы, с которыми я хотел бы, чтобы кто-то помог мне. 1) Как создаются веб-сервисы в Java ?.Я сталкивался с такими методами, как использование Eclipe WTP…

- как работает Java url.openStream()

Я много раз использовал команду Java url.

2

Основной анонимайзер просто действует как зашифрованный прокси, создавая зашифрованную «tunnel» между прокси-сервером и клиентом, где весь трафик от клиента проходит через прокси. Это делает 3 вещи:

- Клиент cannot* определяется путем анализа трафика между прокси-сервером и конечной точкой. Хосты на другом конце просто видят прокси-сервер.

- Содержимое трафика клиента скрыто от мониторинга, так как соединение с прокси-сервером зашифровано.

- Это impossible*, чтобы определить конечную точку для трафика, происходящего от клиента, потому что все это, кажется, идет только к прокси-серверу.

*In на самом деле, простой анонимайзер не обеспечивает полной защиты, потому что если вы посмотрите на объем трафика между клиентом и прокси, а также трафик между прокси и различными сайтами, вы можете связать конкретного клиента с их трафиком.

Более модные анонимайзеры, такие как Tor, обеспечивают защиту от анализа трафика и многих других методов нарушения анонимности, BUT это действительно выходит за рамки вопроса.

С вашей точки зрения, все, что имеет значение, — это написание программного обеспечения прокси. Ваша программа должна уметь создавать зашифрованные соединения с клиентами и управлять ими. Это означает, что он должен иметь возможность (безопасно) инициировать зашифрованное соединение с хостом, передавать соединения на внешние хосты, а затем передавать трафик туда и обратно. В принципе, он должен действовать как маршрутизатор.

Для этого существуют определенные протоколы — я предлагаю вам ознакомиться с протоколом SOCKS, или Tor. Ваш лучший выбор, если это учебный проект, — написать базовое программное обеспечение SOCKS proxy. Если это действительно так, то в Java должны быть библиотеки, которые предоставляют необходимые услуги.

EdiT:

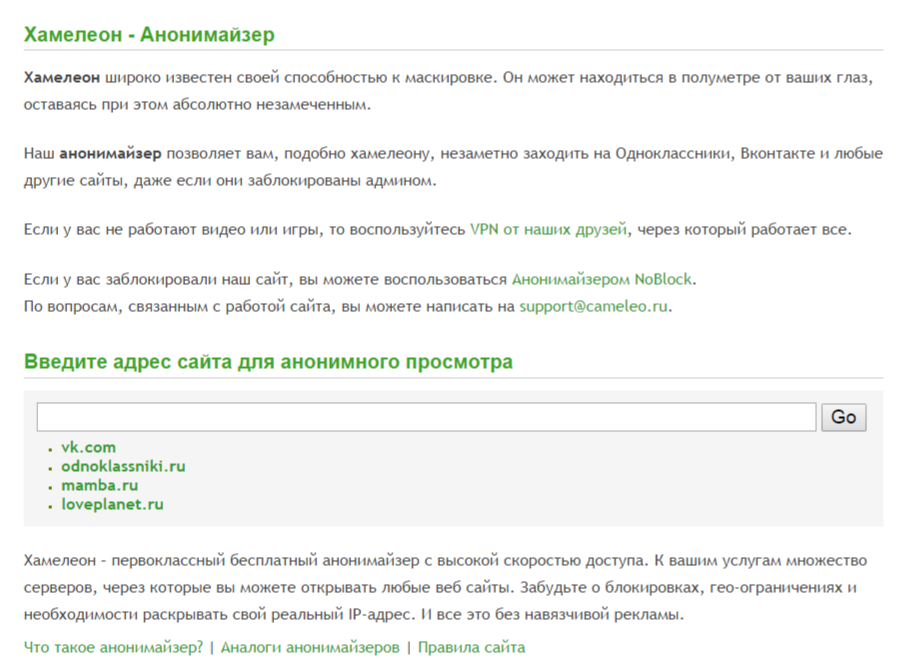

Ktunnel — менее причудливый прокси -сервер, он использует скрипт CGI для перенаправления информации с URL туда и обратно. В принципе, вы вводите адрес, он выбирает страницу для этого адреса и отправляет ее вам. На самом деле все довольно просто.

В принципе, вы вводите адрес, он выбирает страницу для этого адреса и отправляет ее вам. На самом деле все довольно просто.

Поделиться BobMcGee 20 декабря 2009 в 21:54

0

Я не знаю ктуннеля, но для получения основной информации о сетях анонимности взгляните на Tor в Википедии .

Поделиться tangens 20 декабря 2009 в 21:25

Похожие вопросы:

Подстановочные знаки для ресурсов в сервлете Tomcat context.xml

Я не слишком хорошо знаком с Tomcat, но моя команда унаследовала сложный проект, который вращается вокруг сервлета Java, размещенного в Tomcat на многих серверах. Программное обеспечение для…

Веб-браузер в JAVA

Возможный Дубликат : Использование java для создания веб-браузера Здравствуйте, я в прошлом году студент информатики хотел создать веб-браузер так же, как google chrome или как epic browser. Можно…

Можно…

Веб-Java применения ее против веб-сервисов

Может кто-нибудь подтвердить или уточнить для меня: Из того, что я могу сказать, веб-приложения Java EE состоят из сервлета и/или динамической веб-страницы с приводом JSP, которая возвращается в…

Веб-сервисы в Java, вопрос новичка

Я новичок в теме веб-сервисов в java, хотя я знаком с концепцией веб-сервисов. Поскольку я новичок в этой теме, у меня есть следующие вопросы, с которыми я хотел бы, чтобы кто-то помог мне. 1) Как…

как работает Java url.openStream()

Я много раз использовал команду Java url.openStream() для извлечения данных из интернета. Однако я понятия не имею, что он делает. Идет ли он через мой браузер, устанавливает ли он отдельный порт…

Как написать свой собственный прокси, анонимайзер и разместить его, чтобы помочь, когда сайты блокируются на работе

Я работаю подрядчиком / фрилансером . На большинстве клиентских сайтов многие сайты блокируются .

Трудности в веб-программировании java

Привет всем, пожалуйста, мне нужна помощь, я очень разбираюсь в java, но у меня есть этот проект, над которым я работаю, который нуждается в навыках веб-программирования java. Я должен создать…

Java Разъяснение Веб-Разработки

Я новичок в веб-разработке java. В настоящее время я изучаю такие технологии, как сервлеты, Jsp и Java фреймворки, такие как Spring и т. д. Мне было интересно, что, как конечный пользователь говорит…

YouTube API анонимайзер в C#

Кто-нибудь знает, как я могу получить данные от YouTube API анонимно? Есть ли какой-нибудь вариант в YouTube API? Я пытаюсь в переменной Uri ввести и анонимайзер перед gdata, но очевидно, что это не…

Есть ли разница между веб-приложением Java и веб-сайтом Java?

Означает ли веб-сайт Java и веб-приложение Java одно и то же? Или веб-приложение на самом деле является приложением, которое обслуживается сервером на основе java, который отличается от веб-сайта,. ..

..

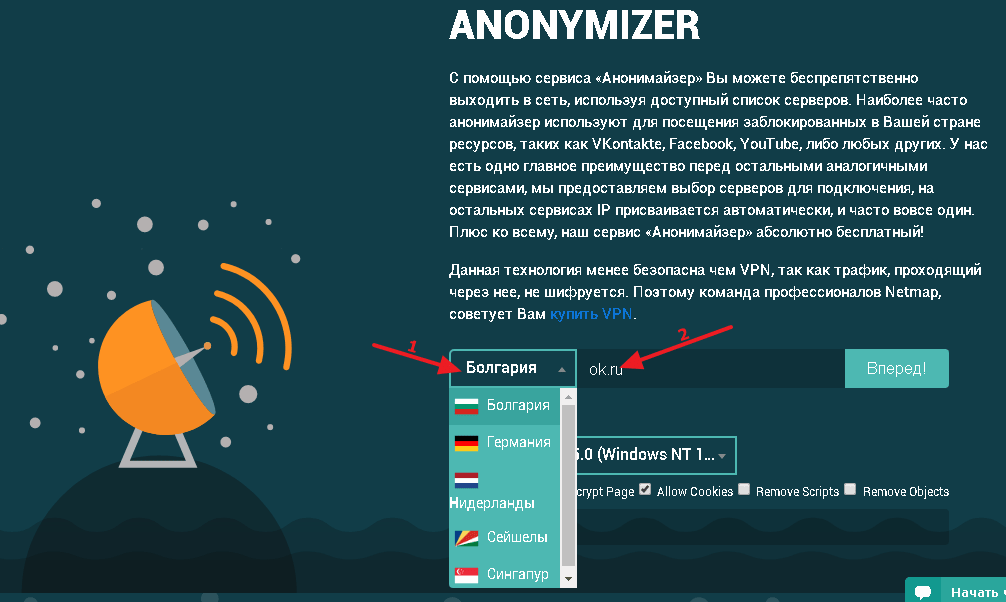

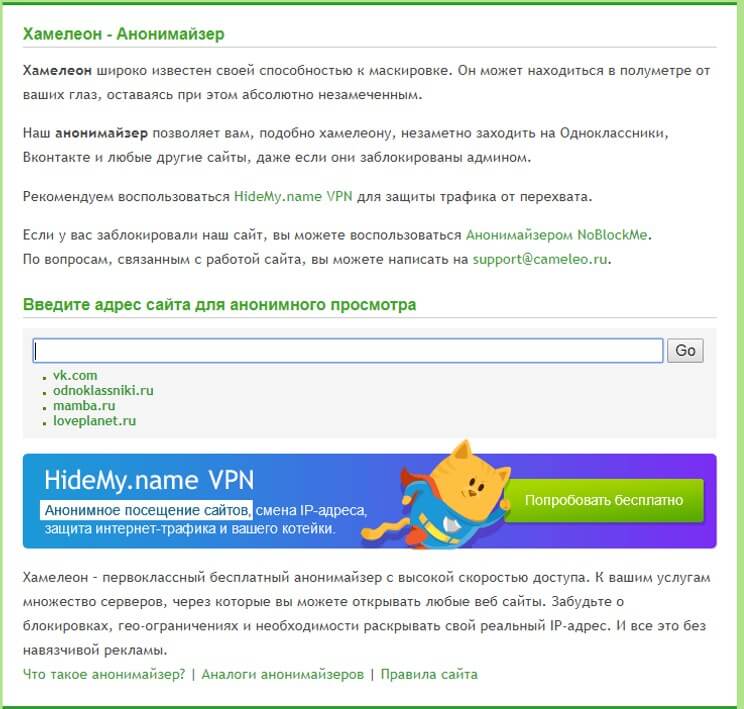

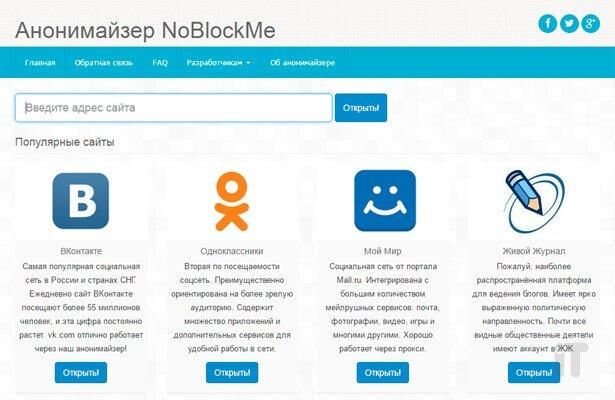

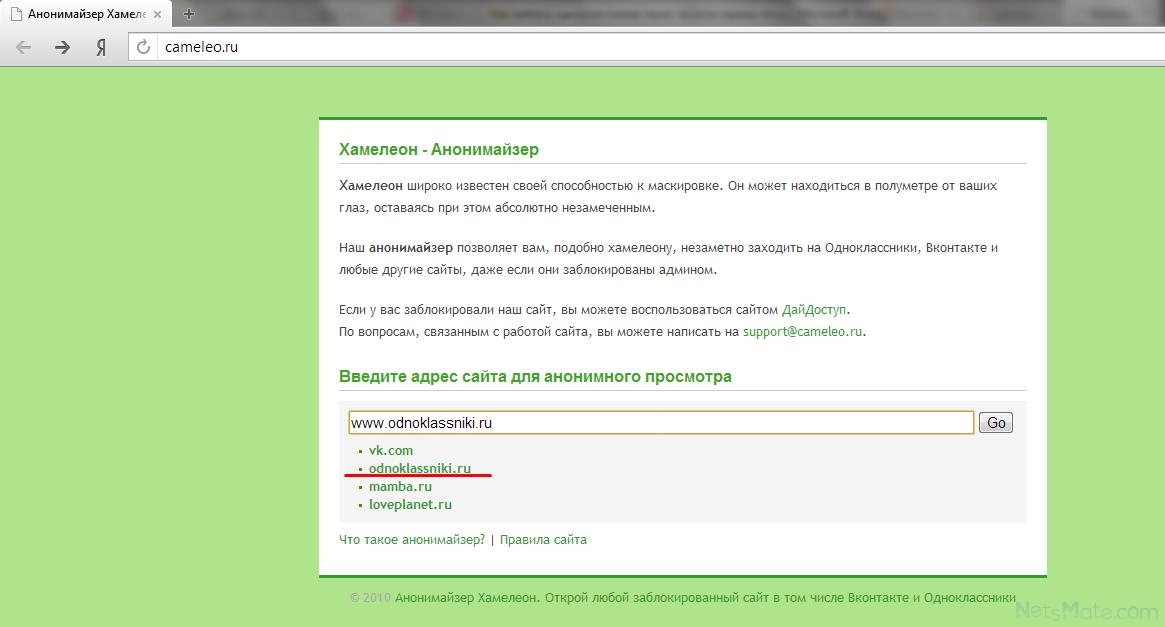

Анонимайзер от Whoer.net

Зачем нужен анонимайзер?

Скрыть IP и избежать блокировки по геоданным — ключевое предназначение прокси анонимайзера. Открыть через анонимайзер можно любой сайт, также можно скачать приложение без географической привязки.

Наличие в браузере анонимайзера позволяет:

- Обойти блокировки IP, выставленные как провайдерами, так и владельцами сайтов;

- Скачивать любые фильмы, сериалы и посещать сайты, социальные сети, закрытые в вашей реальной локации;

- Защитить личные данные при подключении, в особенности через публичные wi-fi сети.

Примеры использования анонимайзера

Благодаря смене IP пользователь может зайти через анонимайзер на любые сайты и остаться при этом инкогнито — полезная функция, если вы хотите посетить не вполне безопасные сайты, которые могут собирать данные своих посетителей.

Однако большинство пользователей интернета используют онлайн анонимайзер чтобы разблокировать доступ к сайтам, заблокированным в их стране. К примеру, ни для кого не секрет, что у различных государств своя политика в отношении социальных сетей, и порой чтобы просто зайти в свой аккаунт, нужно изменить IP-адрес. Если бы не анонимайзер для одноклассников — как бы смогли пользователи Украины попасть в популярную соцсеть? Кстати, украинские пользователи Whoer vpn заходят через анонимайзер Вконтакте бесплатно. А прокси для Telegram позволяет вести каналы на любые темы в приложении и обходить блокировки российским пользователям.

Также прокси для торрентов выручит вас в ситуации, когда любимый фильм можно найти только на rutracker. org. Бесплатный сервер Нидерландов от Whoer.net можно использовать для безопасной загрузки фильмов с торрентов через прокси.

org. Бесплатный сервер Нидерландов от Whoer.net можно использовать для безопасной загрузки фильмов с торрентов через прокси.

Бесплатный анонимайзер от Whoer.net

Whoer.net бесплатный анонимайзер без регистрации доступен в тестовом режиме — установите его в свой браузер и используйте IP Нидерланды на скорости 1 мб/c. Смена IP через free web proxy от Whoer предлагается пользователям бесплатно вне зависимости от их браузера: разработчики позаботились о возможности пользования сервисом анонимности через самые популярные браузеры Yandex, Opera, Chrome и Firefox. Причем вы можете установить расширение сразу в несколько браузеров, и в разных окнах у вас будет разный IP: веб-прокси от Whoer дает возможность каждому пользователю создать до 5 подключений. Отсутствие ограничений трафика позволяет пользователям круглосуточно решать любые задачи.

В данном бесплатном анонимайзере вас особенно порадует отсутствие рекламы, обилием которой грешат сервисы-конкуренты. Бесплатный анонимайзер для всех сайтов Whoer. net гарантирует конфиденциальность и безопасность ваших данных — ведь здесь не сохраняют логи и не ведут учет посещенных вами страниц в сети.

net гарантирует конфиденциальность и безопасность ваших данных — ведь здесь не сохраняют логи и не ведут учет посещенных вами страниц в сети.

Обратите внимание — бесплатный прокси от Whoer.net меняет не только ваш IP, но и dns, надежно скрывая вашу геолокацию.

Зачем же платить, если бесплатная версия так хороша, спросите вы. Все дело в том, что в платной версии Whoer.net предлагает большой выбор высокоскоростных премиум-серверов в 17 странах, включая Россию и США.

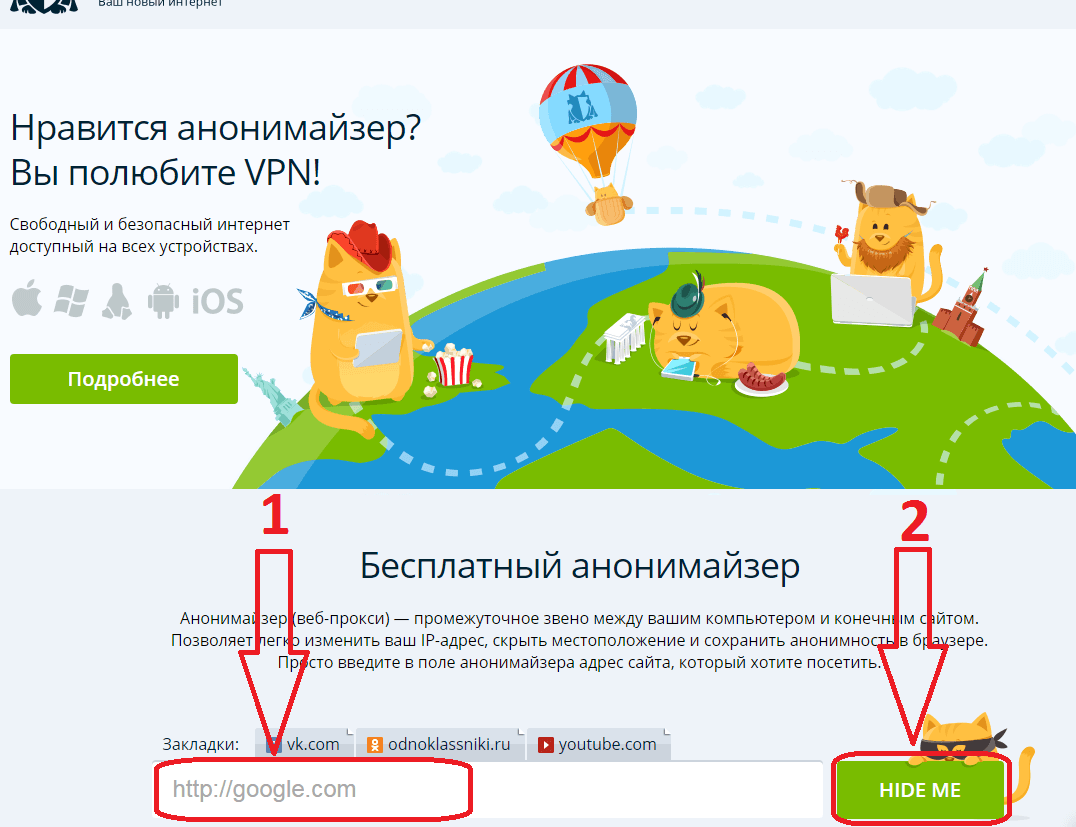

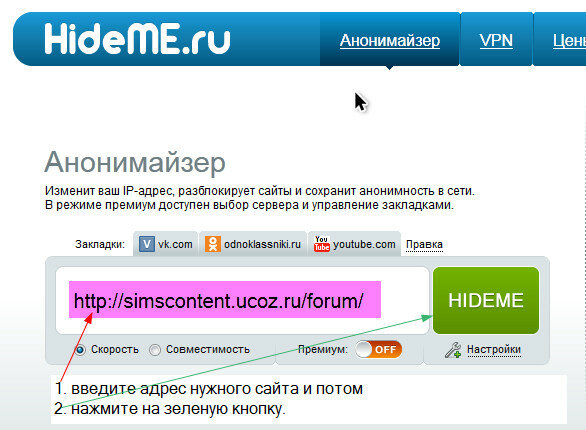

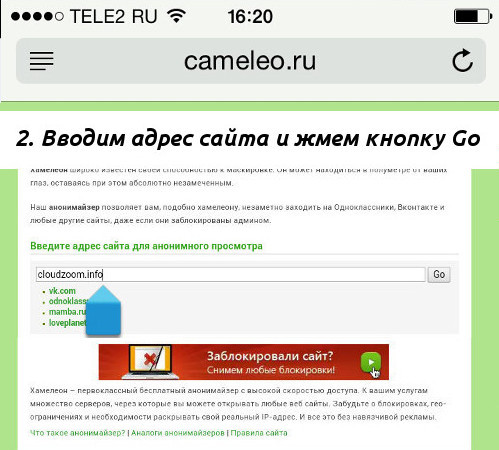

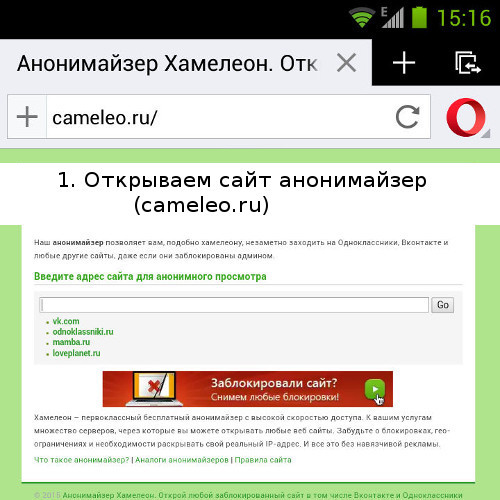

Как зайти на сайт с помощью анонимайзера

Анонимайзер онлайн очень прост в использовании. Несколько кликов и интернет открыт для свободного использования без блокировок:

- На странице https://whoer.net/ru/webproxy выберите значок используемого вами браузера и перейдите по ссылке в соответствующий магазин расширений.

- Установите и откройте плагин-расширение для выбранного браузера.

- Вы можете сразу же начать использовать бесплатный веб-прокси — для подключению к тестовому прокси серверу Нидерландов от Whoer.

net не требуется даже регистрация. Если страна не имеет значения, а скорость в 1 мб/с вас устраивает — значит веб-прокси готов к использованию: выбирайте Нидерланды и подключайтесь.

net не требуется даже регистрация. Если страна не имеет значения, а скорость в 1 мб/с вас устраивает — значит веб-прокси готов к использованию: выбирайте Нидерланды и подключайтесь. - Зайдите на сайт Whoer.net, чтобы проверить, что ваш реальный IP скрыт, и местоположение определяется, как голландское.

- Посещайте ваши любимые сайты без блокировок и ограничений трафика.

Анонимайзер США, России, стран Европы и Азии

Платная версия web proxy server от Whoer.net открывает пользователям доступ к премиум айпи адресам 17 стран Европы, Америки и Азии, включая такие популярные, как IP США, IP России, IP Сингапура. При этом скорость не лимитируется. (К сожалению, в бесплатной версии скорость составляет 1 мб/с, что в некоторых случаях может ограничивать оперативность совершения операций).

Стоимость подписки на платные впн серверы Whoer.net радует пользователей, в особенности большие скидки при покупках годового и полугодового планов.

Политика безопасности Whoer. net исключает сохранение данных пользователей и передачу их третьим лицам, как при платной, так и при бесплатной подписке. Действия пользователя на 100% анонимны, никто не может отследить совершаемые операции: ни владельцы сайтов, ни компетентные органы, ни ваш провайдер, ни сервис анонимайзер в том числе.

net исключает сохранение данных пользователей и передачу их третьим лицам, как при платной, так и при бесплатной подписке. Действия пользователя на 100% анонимны, никто не может отследить совершаемые операции: ни владельцы сайтов, ни компетентные органы, ни ваш провайдер, ни сервис анонимайзер в том числе.

Находясь в любой стране мира, вы можете посещать сайты без блокировки и с полной маскировкой IP-адреса и dns, достаточно подключить быстрый и надежный анонимайзер от мистера Хуера.

Посмотрите видео, где мы рассказываем подробно, как соединить анонимайзер и VPN для создания DoubleVPN подключения: https://youtu.be/vhhM9uBXteo

Рейтинг анонимайзеров 2018, VPN-сервисы, обход блокировок Telegram

1. Дайте свою оценку темпам роста рынка анонимайзеров в России за последние три года. Что этому способствует и в чем основные риски развития этого рынка?

Рынок услуг сервисов анонимизации за последние годы вырос достаточно заметно. Причин этому несколько: появление в списке заблокированных ресурсов, которыми российские граждане продолжают пользоваться (такие, например, как социальная сеть LinkedIn) и повышение общей медиаграмотности пользователей. Известно, например, что публичные сети не рекомендуется использовать для совершения финансовых операций или работы с персональными данными. Чтобы обезопасить себя, используются виртуальные частные сети (в первую очередь не для того, чтобы скрыть информацию о положении пользователя, а для того, чтобы обеспечить шифрование трафика).

Причин этому несколько: появление в списке заблокированных ресурсов, которыми российские граждане продолжают пользоваться (такие, например, как социальная сеть LinkedIn) и повышение общей медиаграмотности пользователей. Известно, например, что публичные сети не рекомендуется использовать для совершения финансовых операций или работы с персональными данными. Чтобы обезопасить себя, используются виртуальные частные сети (в первую очередь не для того, чтобы скрыть информацию о положении пользователя, а для того, чтобы обеспечить шифрование трафика).

Сегодня в России около четверти пользователей интернета (примерно 22 млн человек) используют VPN-сервисы и анонимайзеры. Число таких пользователей постоянно растет.

Согласно отчету GlobalWebIndex по итогам второго квартала 2017 года, основной причиной для использования VPN среди российских пользователей был доступ к торрент-сайтам для скачивания контента. На самом деле интерес к качественному цифровому контенту — глобальная тенденция: главным побуждающим мотивом пользователей VPN во всех регионах, за исключением Северной Америки, является получение развлекательного контента. Североамериканские пользователи VPN-сервисов в первую очередь озабочены защитой своей анонимности. Еще одним мотивирующим фактором оказалось получение доступа к социальным сетям и другим ресурсам, ограничения на которые в офисных сетях могут быть наложены работодателем. Таким образом, мотивацией к использованию VPN является вовсе не желание получить доступ к незаконной информации, а стремление к безопасности и доступ к развлекательному контенту.

На самом деле интерес к качественному цифровому контенту — глобальная тенденция: главным побуждающим мотивом пользователей VPN во всех регионах, за исключением Северной Америки, является получение развлекательного контента. Североамериканские пользователи VPN-сервисов в первую очередь озабочены защитой своей анонимности. Еще одним мотивирующим фактором оказалось получение доступа к социальным сетям и другим ресурсам, ограничения на которые в офисных сетях могут быть наложены работодателем. Таким образом, мотивацией к использованию VPN является вовсе не желание получить доступ к незаконной информации, а стремление к безопасности и доступ к развлекательному контенту.

Многие рассматривают VPN лишь как средство обхода ограничений и получения доступа к заблокированным сайтам с незаконно размещенной информацией, но эти сервисы также позволяют решить намного более важные задачи — от создания зашифрованных каналов для обмена информацией до защиты конфиденциальных личных и финансовых данных пользователей в незащищенных сетях общего доступа. Поэтому правильнее, на мой взгляд, говорить не о рисках развития рынка VPN, а о тех возможностях, которое это развитие предоставляет.

Поэтому правильнее, на мой взгляд, говорить не о рисках развития рынка VPN, а о тех возможностях, которое это развитие предоставляет.

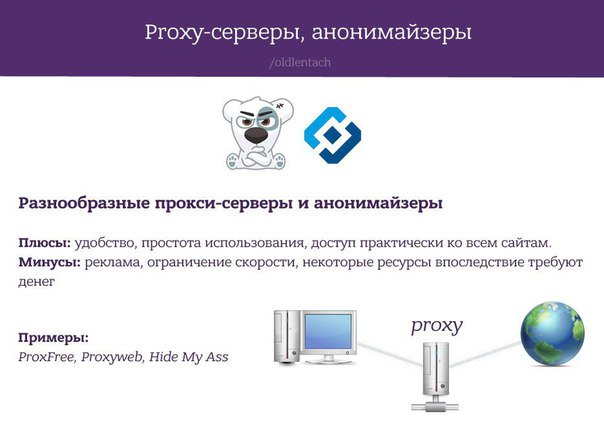

2. Какие сервисы являются альтернативой для VPN? В чем они проигрывают им, а в чем превосходят?

Альтернативой платным сервисам VPN считаются специальные плагины в браузерах, выполняющие ту же функцию на базе инфраструктуры вендора, сеть TOR, а также собственные VPN, которые частные и корпоративные пользователи организуют на базе размещенного в дата-центрах оборудования или публичных облаков. Преимуществом браузеров является отсутствие платы, собственных решений — независимость от внешних обстоятельств, а TOR — высокая защищенность, но в то же время у них есть и ряд недостатков. TOR запрещен в целом ряде стран, и при большом количестве обращений сервис существенно замедляет соединение, браузеры зачастую блокируют запрещенные ресурсы так же, как и операторы связи, а для настройки собственного VPN требуются специальные технические знания.

Все зависит от того, какие цели преследует пользователь. Если нужно посмотреть сайт, который был доступен недавно, а сегодня доступ к нему закрыт, часто бывает достаточно воспользоваться Google-кешем, который сохраняет резервные копии веб-страниц. Зайти на заблокированный сайт можно и с помощью прокси-сервера, который также скрывает IP пользователя и может быть использован в целях анонимного доступа. Для сокрытия IP и обхода блокировок можно использовать браузер Tor. У каждого и этих способов есть свои преимущества и недостатки: Tor, например, может сильно замедлить скорость загрузки страниц, т. к. трафик передается через несколько независимых серверов в разных точках земли в зашифрованном виде. Прокси-сервер в большинстве случаев бесплатен в использовании, но он не защитит трафик от перехвата, и информация о нем может быть передана кому угодно.

3. Каким образом, по вашему мнению, будет в дальнейшем развиваться ситуация с государственным регулированием? Останутся ли на рынке решения, обеспечивающие конфиденциальность и анонимность пользователей?

Если мы говорим о регулировании анонимайзеров, то нужно дождаться, когда к закону будут приняты соответствующие подзаконные акты и он начнет работать в полную силу. Надо заметить, что закон не запрещает использование анонимайзеров. Он предписывает им исключить из выдачи ссылки на ресурсы, включенные в реестр запрещенных сайтов Роскомнадзора. И с большой степенью вероятности найдутся такие VPN-сервисы, которые согласятся исполнять установленные законом требования. По крайней мере, еще во время обсуждения законопроекта некоторые сервисы с российскими корнями заявляли о готовности исполнять данный закон.

Что касается общей ситуации с регулированием интернет-сферы, то мы, к сожалению, вынуждены констатировать, что пока оно продолжает развиваться в ограничительно-запретительной парадигме, несмотря на открыто высказываемую в отрасли позицию о том, что подобный подход к регулированию существенно тормозит развитие цифровой экономики в России.

4. Какова вероятность, что признанный невостребованным закон о блокировке VPN и анонимайзеров актуализируется в связи с возможной блокировкой Telegram и общественным резонансом?

Такие решения будут на рынке всегда, так как технически создать VPN-службу несложно. Поскольку полностью запретить такие сервисы практически невозможно, и, по всей вероятности, задачи государственного регулирования будут сводиться к тому, чтобы предотвратить их широкое использование, а не запрет. Об этом наглядно говорит опыт Китая — там новые службы VPN, дающие доступ к запрещенным в стране Facebook или Google, появляются каждый месяц. Пока им пользуются несколько человек, сервис не привлекает внимания, но как только он набирает популярность, власти его блокируют.

Об этом наглядно говорит опыт Китая — там новые службы VPN, дающие доступ к запрещенным в стране Facebook или Google, появляются каждый месяц. Пока им пользуются несколько человек, сервис не привлекает внимания, но как только он набирает популярность, власти его блокируют.

Закон в настоящий момент является действующим. То, что он до сих пор фактически не исполняется, связано по большей части с отсутствием у Роскомнадзора рычагов давления на большинство VPN-сервисов и готовых технических решений для блокировки за неисполнение закона. Но они могут появиться с принятием соответствующих подзаконных актов. Рано или поздно такие акты должны появиться. Станет ли ситуация с Telegram катализатором этого процесса — сказать сложно. Все будет зависеть от того, как будут развиваться события после принятия окончательного судебного решения о блокировке сервиса.

5. Каковы перспективы использования персональных VPN-серверов, создаваемых пользователями под себя?

Для того чтобы настроить личный VPN-сервер, нужно обладать определенным уровнем технических знаний и навыков. Даже несмотря на то, что в интернете можно найти больше количество инструкций по созданию собственного VPN, это не может быть массовым решением. Обычные пользователи в основной массе скорее предпочтут использовать уже существующие VPN-сервисы, чем разбираться в тонкостях технических настроек. Хотя, конечно, у частных VPN, особенно бесплатных, есть свои минусы. В частности, существует риск передачи данных пользователей третьим лицам для обеспечения монетизации сервиса.

6. Для чего VPN-решения используются в корпоративной среде? Есть ли здесь восходящий тренд?

Для чего VPN-решения используются в корпоративной среде? Есть ли здесь восходящий тренд?

Практика создания собственных сервисов VPN имеет давнюю историю и широко распространена в корпоративной среде. В первую очередь это необходимо для того, чтобы обеспечить защищенную передачу данных — рабочей почты, финансовых транзакций, электронного документооборота. Использование VPN для корпоративных нужд слабо зависит от регуляторной среды, так как предназначен для решения совершенно других задач.

Перспективы VPN-сервисов, создаваемых пользователями «под себя», невелики: какое-то количество энтузиастов действительно займется этим вопросом. Однако такая работа требует серьезной технической подготовки, и общее количество таких сетей вряд ли будет заметным.

В корпоративных ИТ-решениях использование VPN в основном связано с обеспечением безопасности внутренних сетей компаний. VPN-сервисами уже давно пользуются компании, работающие в банковской и финансовой сферах, а также организации, стремящиеся обеспечить защиту своих коммерческих секретов и конфиденциальных данных. VPN-сервисы позволяют компаниям создавать зашифрованные каналы для обмена корпоративными данными, что затрудняет доступ к ним третьих сторон за пределами частных VPN-сетей. Развитие компьютерных технологий приводит к росту количества данных, которые хранятся и передаются с помощью интернет-каналов, что, в свою очередь, приводит к росту компаний, которые используют VPN для защиты своих данных. Немаловажную роль также играет рост числа киберпреступлений, направленных на корпоративный сектор, который мы наблюдаем в последние годы.

VPN-сервисами уже давно пользуются компании, работающие в банковской и финансовой сферах, а также организации, стремящиеся обеспечить защиту своих коммерческих секретов и конфиденциальных данных. VPN-сервисы позволяют компаниям создавать зашифрованные каналы для обмена корпоративными данными, что затрудняет доступ к ним третьих сторон за пределами частных VPN-сетей. Развитие компьютерных технологий приводит к росту количества данных, которые хранятся и передаются с помощью интернет-каналов, что, в свою очередь, приводит к росту компаний, которые используют VPN для защиты своих данных. Немаловажную роль также играет рост числа киберпреступлений, направленных на корпоративный сектор, который мы наблюдаем в последние годы.

Блокировка анонимайзеров

Комплексное UTM-решение Ideco ICS обладает широкими возможностями для контентной фильтрации сайтов по категориям. А в расширенном варианте контент-фильтра доступны более 140 категорий сайтов, включающие миллионы URL.

Зачастую настройки контентной фильтрации можно достаточно легко обойти различными способами. В данной статье мы расскажем о возможностях Ideco ICS по блокировке самых распространённых способов обхода контентной фильтрации.

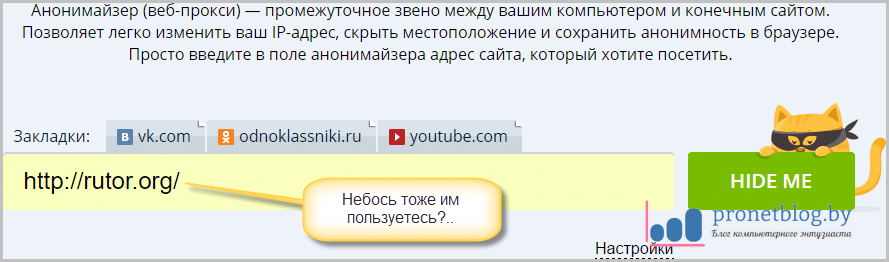

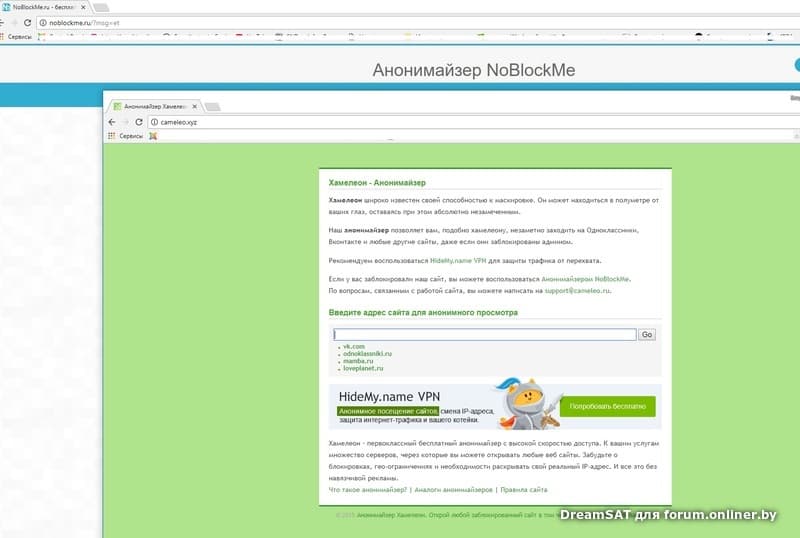

Веб-прокси

Веб-прокси — это прокси-сервер, представляющий собой особое веб-приложение, выступающее в роли посредника для загрузки веб-сайтов.

Использование подобных ресурсов для доступа к веб-сайтам, требующим авторизации, небезопасно, поскольку владельциы веб-прокси могут использовать эти учетные данные в собственных целях.

Запрет категории «Анонимайзеры» с помощью контент-фильтра Ideco ICS позволит заблокировать все известные веб-прокси (часть из них работает по протоколу HTTPS, поэтому потребуется настройка HTTPS-фильтрации).

VPN

Технология подключения к виртуальным частным сетям также часто используется для обхода систем фильтрации и туннелирования всего трафика через предоставляющие такие услуги серверы. Несанкционированные подключения к таким сервисам ставят под угрозу безопасность корпоративной сети и могут быть ограничены как политиками безопасности локального домена, так и на интернет-шлюзе.

Для запрета доступа к VPN в Ideco ICS необходимо с помощью межсетевого экрана (пользовательского или системного) заблокировать протокол GRE (используется при подключении по PPTP) и UDP-порты 500 и 4500 (используется в IPsec).

TOR

Tor (The Onion Router) — система прокси-серверов для анонимизации пользователей. Tor представляет собой анонимную сеть виртуальных туннелей, предоставляющую передачу данных в зашифрованном виде. Специальные методы, используемые в данной технологии, позволяют ей чрезвычайно гибко обходить механизмы фильтрации.

Система предотвращения вторжений в Ideco ICS блокирует tor exit nodes для предотвращения использования данной сети пользователями, а также вредоносными бот-программами для связи с командными центрами.

Турбо-режимы браузеров

Один из популярных способов обхода фильтрации — турбо-режимы браузеров. Для оптимизации использования веб-трафика браузеры (Opera и Яндекс.браузер, например) используют сжимающие трафик прокси-серверы таким образом, что через шлюз информация проходит в зашифрованном и сжатом виде, что исключает ее обработку системой контентной фильтрации.

Традиционными средствами — правилами межсетевого экрана — данные режимы довольно сложно заблокировать, т.к. они используют различные порты и распределенную систему прокси-серверов.

В новой версии Ideco ICS 6.8, специально для удобства администраторов правила по блокировке данных режимов в Opera и Яндекс.браузере интегрированы в систему предотвращения вторжений. Администратору достаточно включить эти правила и данным способом обхода контентной фильтрации нельзя будет воспользоваться.

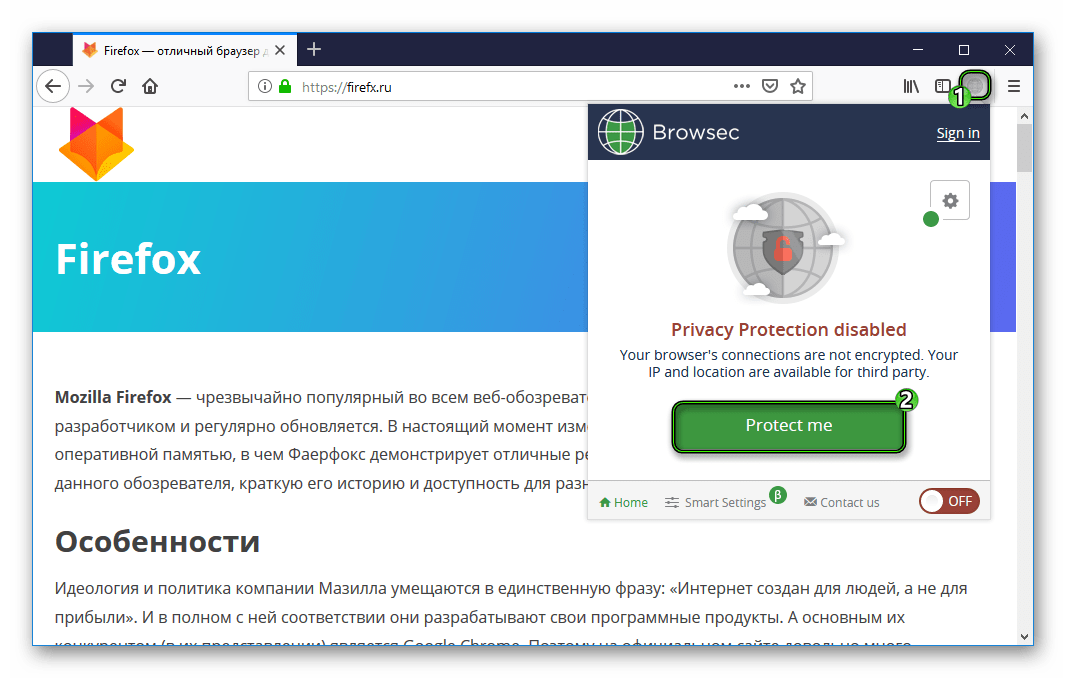

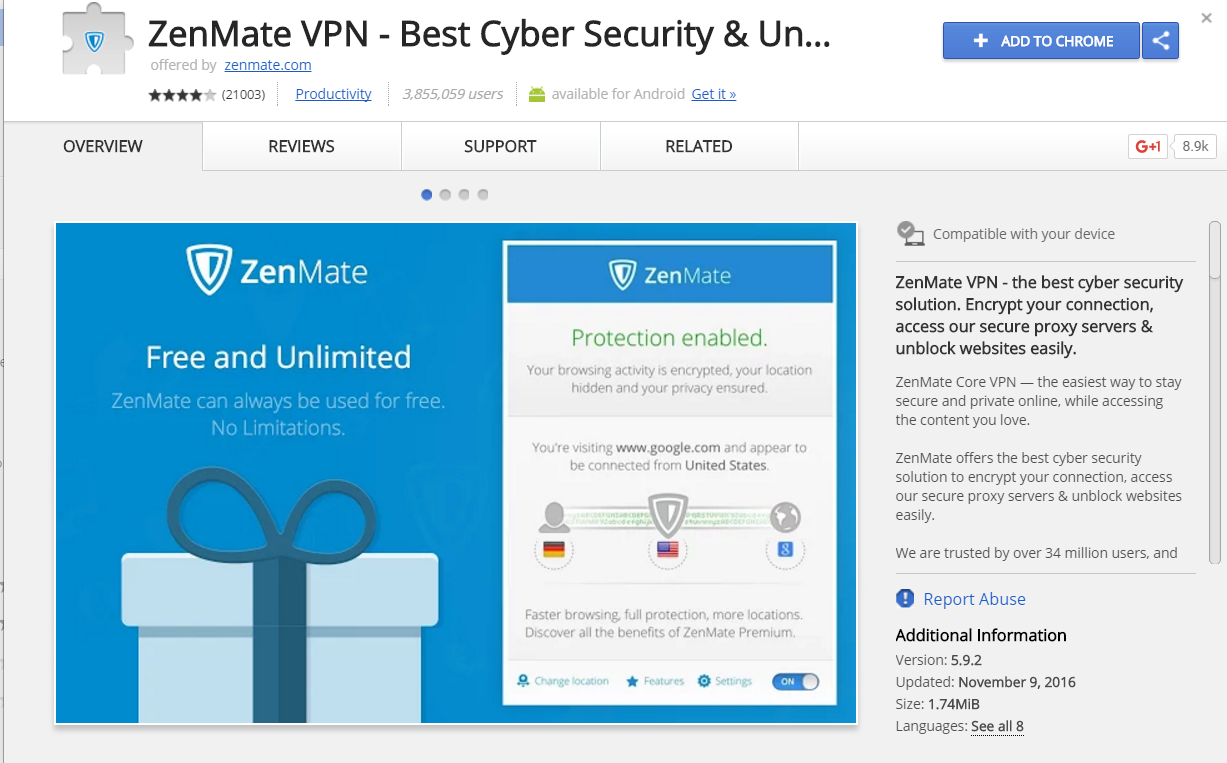

Расширения (плагины) анонимайзеры

Широкое распространение получили различные расширения для браузеров Chrome и Firefox, позволяющие обходить контент-фильтрацию и анонимизирующие пользователя. Среди них наиболее популярны: friGate, Anonymox, Browsec.

В новой версии Ideco ICS 6.8 их также легко заблокировать с помощью системы предотвращения вторжений, заблокировав категорию «Анонимайзеры». В дальнейшем мы планируем увеличить количество блокируемых расширений, добавив в эту группу соотвествующие правила. На серверах Ideco ICS правила обновляются автоматически, без необходимости обновлять версию Ideco ICS и каких-либо действий администратора.

На серверах Ideco ICS правила обновляются автоматически, без необходимости обновлять версию Ideco ICS и каких-либо действий администратора.

Словарь терминов / Помощь / Сайт-Менеджер

Анонимайзер

Анонимайзер — (англ. Anоnymizer) программа, установленная на компьютер или специальный сайт, с помощью которой можно анонимно посещать веб-ресурсы. Также анонимайзер позволяет просматривать сайты, доступ к которым по IP-адресу заблокирован.

Принцип работы анонимайзера:

- Пользователь запускает анонимайзер у себя на компьютере или заходит на сайт, предоставляющий услуги анонимайзера.

- Вводит в адресную строку адрес сайта, который хочет посетить анонимно или который по каким-то причинам заблокирован на данном компьютере (местной локальной сети или у всего интернет-провайдера).

-

Анонимайзер обрабатывает указанную страницу и передает пользователю.

Анонимайзер также можно использовать, если информация на сайте закешировалась в браузере на компьютере или у интернет-провайдера.

Популярные анонимайзеры:

Баннер

Баннер — (англ. banner — флаг) графическое изображение с рекламным содержанием, размещенное на сайте. Может содержать видео- и анимированные элементы. При клике на баннер открывается сайт рекламодателя или страница текущего сайта с дополнительным описанием рекламного предложения.

Браузер

Веб-браузер — (англ. browse — просматривать, листать) программа, позволяющая просматривать сайты в Интернете. В России самыми популярными являются браузеры Google Chrome, Mozilla Firefox, Internet Explorer, Opera.

Виджет

Виджет — (англ. Widget — приспособление) это небольшая программа, которая выполняет определенную функцию или отображает какую-либо информацию.

На сайте виджет может показывать график валют, прогноз погоды, новостной блок, блок часто покупаемых товаров.

Гиперссылка

Гиперссылка — (англ. hyperlink) это графический или текстовый объект, ссылающийся на другой ресурс в сети. Гиперссылка может быть на части текста, изображении/фотографии, заголовке, файле.

Разделяют внешние гиперссылки (которые ведут на сторонний сайт/приложение) и внутренние (которые открывают страницу/файл на текущем сайте).

В коде HTML для создания гиперссылки используются теги .

ДНС (DNS)

DNS — (англ. Domain Name System — система доменных имён) компьютерная система, которая позволяет хранить и получать информацию о доменах. Устанавливает соответствие между IP-адресами и именами хостов и дает информацию о маршрутизации почты.

Домен

Домен — (англ. domain — область) адрес сайта в Интернете, может содержать буквы, цифры и дефис. Каждое доменное имя состоит из нескольких частей (уровней), разделенных точками.

Верхний (или первый) уровень находится справа. Это зарезервированные домены географической или тематической принадлежности. Например, для России зарезервированы зоны .ru и .su. Для сайтов с туристической тематикой есть зона .travel, для коммерческих организаций — .com и .biz, для учебных заведений — .edu.

Это зарезервированные домены географической или тематической принадлежности. Например, для России зарезервированы зоны .ru и .su. Для сайтов с туристической тематикой есть зона .travel, для коммерческих организаций — .com и .biz, для учебных заведений — .edu.

Второй и все последующие уровни должны быть уникальны в группе своего родительского домена. В Интернете не может быть двух доменов yandex в зоне .ru.

Зеркало

Зеркало сайта — (синоним сайта) точная копия другого сайта. Используется для распределения нагрузки сайтов с высокой посещаемостью и предоставления одной и той же информации с разных источников.

Интернет-магазин

Интернет-магазин — сайт, с помощью которого в режиме онлайн можно выбрать нужный товар (или услуги) из каталога, сформировать заказ, выбрать способы оплаты и доставки, а также оплатить товар, например с помощью банковской карты или электронных денег.

Карта сайта

Карта сайта — (англ. sitemap) отдельная страница на сайте, на которой представлены все разделы и подразделы сайта со ссылками на данные разделы. Карта сайта удобна для навигации пользователя по сайту, она аналогична «содержанию» обычной книги. Для поисковых роботов используется специальный файл, созданный в формате .xml.

sitemap) отдельная страница на сайте, на которой представлены все разделы и подразделы сайта со ссылками на данные разделы. Карта сайта удобна для навигации пользователя по сайту, она аналогична «содержанию» обычной книги. Для поисковых роботов используется специальный файл, созданный в формате .xml.

Кодировка

Кодировка — (англ. character encoding) система, в которой описывается соответствие определённого символа и числа. Любой символ, который мы видим, для компьютера является набором битов (единиц и нулей). Компьютер преобразует с помощью системы данные в привычные нами символы (буквы, цифры, знаки).

В России употребляются две кодировки символов: UTF-8 (Юникод) и Windows-1251.

Контент

Контент — (англ. Content — содержание) это вся информация, расположенная на сайте: текст, изображения, аудио- и видеоматериалы. Контент должен быть уникальным, качественным, актуальным и соответствующим разделу сайта.

Копирайтинг и копирайтер

Копирайтинг — (англ. Copywriting: copy — рукопись, текстовый материал, write — писать) создание уникальных текстов, которые напрямую связаны с рекламой товара, услуги, компании, человека, идеи. Результатом качественного текста является покупка товара или заказ рекламируемой услуги. Люди, которые пишут такие тексты, называются копирайтерами.

Кроссбраузерность

Кроссбраузерность — (от англ. сross – пересечение, browser – программное средство просмотра) отображение и работоспособность сайта одинаково во всех популярных браузерах.

Кеширование

Кэширование — сохранение некоторых ресурсоемких данных в памяти браузера, жесткого диска, процессора или веб-сервера. Кеширование увеличивает скорость доступа к данным и уменьшает нагрузку на систему. Браузеры сохраняют в кеше просмотренные ранее страницы сайтов и при повторном открытии выдают сохраненную страницу, не загружая ее еще раз с сервера.![]() Кеш автоматически очищается через определенный период времени. При необходимости его можно очистить вручную.

Кеш автоматически очищается через определенный период времени. При необходимости его можно очистить вручную.

Мета-тег

Мета-тег — (англ. meta tags) HTML теги для структурирования метаданных о странице сайта для поисковых роботов. Обычно указываются в разделе страницы и начинаются с тега . Также используются для подтверждения прав владельца сайта поисковыми системами.

Самыми распространенными метатегами являются description (краткое описание страницы сайта) и keywords (ключевые слова/фразы страницы).

Монетизация

Монетизация сайта — получение денежных средств при помощи интернет-ресурса. Популярные способы заработка: контекстная реклама, размещение баннеров и платного контента, продажа ссылок, партнерские программы.

Облако тегов

Облако тегов — (от англ. tag cloud) набор категорий (тегов, ярлыков, меток, ключевых слов) с гиперссылками, визуально оформленных в виде облака. Чем чаще употребляется тег на сайте, тем он крупнее в облаке. Облако тегов более наглядно для восприятия и удобно для навигации по сайту.

Чем чаще употребляется тег на сайте, тем он крупнее в облаке. Облако тегов более наглядно для восприятия и удобно для навигации по сайту.

Оптимизация сайта

Оптимизация сайта — комплекс действий, направленных на поднятие сайта в результатах поисковой выдачи по разным запросам. Оптимизация бывает внешняя и внутрення.

Внешняя оптимизация сводится к увеличению ссылок со сторонних сайтов на собственный. Внутренняя оптимизация нужна для проверки самого сайта: нет ли битых ссылок, соответствует ли контент разделам, указаны ли везде ключевые слова и описание раздела, удобна ли навигация по сайту, удобно ли пользователям искать информацию и заказывать товары.

Поддомен

Поддомен — (от англ. subdomain) домен, который находится в доменной зоне основного сайта. Поддомен также называют доменом третьего/четвертого уровня. Например, sale.site.ru. Site.ru — это основной домен (домен второго уровня). Sale — это поддомен домена site. ru ) или домен третьего уровня.

ru ) или домен третьего уровня.

Поисковая система

Поисковая система — (англ. search engine) компьютерная система для поиска информации в Интернете. Самые популярные в России поисковые системы: Yandex, Google, Mail, Rambler, Bing.

Поисковый запрос

Поисковый запрос — это запрос пользователя в поисковой системе, то есть слово (фраза), информацию по которому пользователь ищет в поисковой системе.

Посещаемость

Посещаемость сайта — количество уникальных посетителей, пришедших на сайт за определенный промежуток времени. Для подсчета и ведения статистики используются специальные сервисы: Метрика (от Яндекса), Google Analytics, Liveinternet и др.

Продвижение

Продвижение сайта — комплекс действий, направленных на увеличение посетителей сайта. Это могут быть продвижение сайта в поисковых системах, контекстная реклама, реклама в социальных сетях и пр.

Редирект

Редирект — (с англ. redirect – переориентировать или redirection – переадресация, перенаправление) автоматическое перенаправление пользователей с одного сайта на другой или с одной страницы сайта на другую страницу этого же сайта.

Релевантность

Релевантность — (англ. relevant — существенный, относящийся к делу) степень соответствия страницы сайта поисковому запросу, по которому пользователь попал на данный сайт.

РСЯ

Рекламная сеть Яндекса — система размещения контекстной рекламы от Яндекса. Сеть объединяет тысячи сайтов, на которых показываются рекламные объявления.

Сайт-визитка

Сайт-визитка — небольшой сайт, содержащий информацию о деятельности компании/частного лица, услугах или товарах, контактах. Также есть форма обратной связи, с помощью которой можно связаться с владельцем сайта.

Семантическая разметка

Семантическая разметка — правильно оформленный (по стандарту) контент сайта с использованием специальных HTML-элементов..png) Schema.org — стандарт, объявленный многими поисковыми системами.

Schema.org — стандарт, объявленный многими поисковыми системами.

Семантическое ядро, семантика

Семантическое ядро — список ключевых фраз, полностью характеризующих тематику сайта, а также товары и услуги, представленные на сайте. Семантическое ядро используется для продвижения и оптимизации сайта.

Скрипт

Скрипт — программа, созданная на одном из языков программирования, выполняющая определенную функцию. Скрипты позволяют положить товар в корзину и оформить заказ, считать количество посетителей на сайте, оставлять комментарии к фотографии и др.

Стили CSS

CSS (Cascading Style Sheets) — каскадные таблицы стилей. Формальный язык описания внешнего вида страницы сайта, созданный с помощью языка разметки. CSS используется для задания размера и цвета шрифтов, расположения блоков, графического оформления таблиц, маркированный и нумерованных списков и др.

Счетчик

Счетчик посетителей — программа, которую устанавливают на сайт. Счетчик собирает статистику по всем посетителям сайта, показывает, с каких ресурсов и по каким запросам пришел посетитель.

Счетчик собирает статистику по всем посетителям сайта, показывает, с каких ресурсов и по каким запросам пришел посетитель.

Таргетинг

Таргетинг — (англ. target — цель) выделение из всех пользователей интернета целевой аудитории, удовлетворяющей определенным критериям, для показа рекламных материалов. Пример критерия таргетинга: женщины, от 25 до 40 лет, домохозяйки.

Тег

Тег — (от англ. Tag — ярлык, метка) элемент языка разметки гипертекста. Текст, размещенный между начальным и конечным тегом, отображается в соответствии с указанными свойствами.

ТИЦ

Тематический индекс цитирования — специально разработанный алгоритм Яндекса, вычисляющий «авторитетность» сайта с учетом различных критериев.

Трафик сайта, трафик

Трафик сайта — количество посетителей, пришедших на сайт за определенный промежуток времени.

Уникальный посетитель, уник

Уникальный посетитель — (англ. unique visitor) уникальный пользователь, зашедший на сайт в определенный промежуток времени (обычно календарные сутки). Если посетитель повторно зайдет на ресурс, он не будет засчитан как уникальный.

unique visitor) уникальный пользователь, зашедший на сайт в определенный промежуток времени (обычно календарные сутки). Если посетитель повторно зайдет на ресурс, он не будет засчитан как уникальный.

Форум

Форум — тематическая площадка в Интернете, где общаются люди по интересам. Посетители могут самостоятельно создавать темы для обсуждения. Темы одной тематики объединяются в разделы, таким образом образуется иерархия: Раздел — Тема — Пост (сообщение). Форум может быть привязан к конкретному сайту или быть автономным порталом.

Фрейм, frame

Фрейм — (от англ. frame — кадр, рамка) отдельный HTML-документ, который вместе с другими HTML-документами отображается в окне браузера.

Хит

Хит — запрос к веб-серверу для получения файла. Если страницы полностью загружены, то число хитов равно числу загруженных страниц.

Хост

Хост — (от англ. host — хозяин, принимающий гостей) любое устройство из разряда сервисов «клиент-сервер», которое исполняет роль сервера. Под хостом также понимают любой компьютер или сервер, подключенный к глобальной или локальной сети.

host — хозяин, принимающий гостей) любое устройство из разряда сервисов «клиент-сервер», которое исполняет роль сервера. Под хостом также понимают любой компьютер или сервер, подключенный к глобальной или локальной сети.

Хостинг

Хостинг — (англ. hosting) — услуга по размещению информации на сервере. Проще говоря, это место, где физически расположен сайт. Обычно в хостинг, кроме размещения сайта, входит предоставление места для корпоративной почты, баз данных, DNS, а также поддержка функционирования всех этих сервисов.

Целевая аудитория

ЦА — определенная группа пользователей, для которых ориентировано содержание сайта и которые заинтересованы в предлагаемых товарах/услугах.

ЧПУ, дружественная адресация, friendly urls

ЧПУ (человеку понятный Урл) — адрес сайта, удобный для восприятия человеком.

Шаблон, шаблон дизайна

Шаблон — совокупность файлов, которые использует система управления сайта для формирования внешнего вида сайта и определения, где и как отображать информацию.

Электронные деньги

Электронные деньги — платежные средства, представленные в электронном виде, используются для покупок в Интернете. Все операции осуществляются анонимно, мгновенно, а также безопасны — электронные деньги нельзя подделать. Самые популярные в России электронные деньги — это Яндекс.Деньги, WebMoney, Qiwi.

Юзабилити

Юзабилити — (от англ. usability — удобство использования) свойство интернет-ресурса быть простым и удобным в использовании. Цель юзабилити — чтобы обычный пользователь при первом посещении сайта/приложения/программы понял, для чего этот ресурс создан, быстро и легко нашел нужную информацию, совершил действие, ради которого посетил ресурс (сделал заказ в интернет-магазине, отправил форму заказа, скачал и установил приложение и т.д.). Для улучшения юзабилити используется А/В тестирование.

Юникод

Юникод — (англ. Unicode) универсальный стандарт кодирования символов, с помощью которого можно отобразить любой существующий язык, использующий письменность. Один символ кодируется двумя байтами, поэтому используется 65536 символов.

Один символ кодируется двумя байтами, поэтому используется 65536 символов.

Якорная ссылка

Якорь — (англ. anchors) закладка с уникальным именем на странице сайта, предназначенная для перехода к ней с помощью гиперссылки. Якоря используются на странице с большим объемом информации, чтобы можно было легко перейти к нужной части сраницы.

AJAX, аякс, аджакс

AJAX — (англ. Asynchronous Javascript and XML) техника разработки веб-интерфейсов, выполнение и обработка скриптов при которой не перезагружает страницу.

Преимущества использования AJAX: уменьшение трафика и нагрузки на сервер, увеличение скорости работы ресурса.

Недостатки: динамически созданные страницы не сохраняются в истории браузера, что не дает использовать кнопку “Назад” в браузере, а также эти страницы не индексируются поисковиками. Нет возможности сохранить полученный результат в закладки браузера и статистика посетителей сайта считается некорректно.

API, апи, эй-пи-ай

API (Application programming interface) — «интерфейс программирования приложений». Готовый набор функций, классов, процедур, постоянных, которые предоставляются различными сервисами для личного использования в своих проектах. Самые популярные API в России: карта проезда от Яндекса и разные виджеты социальных сетей (например, “Мне нравится” от ВКонтакте).

CMS, цмс

CMS (Content management system) — «система управления содержимым». Информационная система для создания, редактирования и управления контентом. В системе могут использоваться разные типы данных: документы, аудио- и медиафайлы, фотографии и пр. Сейчас чаще используются CMS для создания и управления сайтом. Они бывают платные и бесплатные, с разным набором тарифов и функций. Сайт-Менеджер — это тоже система управления сайтом.

Cookies, куки

Cookies — (с англ. «печенье») фрагмент данных, который отправлен веб-сервером при первом посещении пользователя сайта и хранящийся на компьютере пользователя. При повторном посещении интернет-ресурса веб-браузер отправляет данные на сервер и сервер уже “знает” о пользователе нужную информацию: настройки пользователя, сохраненную аутентификацию, статистику по посещениям (когда и что смотрел пользователь).

При повторном посещении интернет-ресурса веб-браузер отправляет данные на сервер и сервер уже “знает” о пользователе нужную информацию: настройки пользователя, сохраненную аутентификацию, статистику по посещениям (когда и что смотрел пользователь).

CTR, цтр, си-ти-ар

CTR — (от англ. click-through rate) соотношение числа кликов по рекламному баннеру к количеству его показов, считается в процентах. По значению CTR можно определить эффективность и качество рекламного материала.

Пример расчета CTR: баннер показан пользователям 100 раз, кликнули на него 10 пользователей. Соответственно CTR этого баннера составляет 10%.

В среднем считается CTR около 5% хорошим показателем, но в каждом сегменте есть свои “хорошие” значения.

DDoS

DDoS-атака — (Distributed Denial of Service — отказ в обслуживании) атака на вычислительную систему, цель атаки — привести систему в нерабочее состояние. Обычно Dos-атака совершается с большого числа ip-адресов с разными неправильного формата запросами к серверу. Сервер не выдерживает большой нагрузки и ресурс становится недоступным.

Сервер не выдерживает большой нагрузки и ресурс становится недоступным.

FTP, фтп

FTP (File Transfer Protocol) — протокол передачи файлов в компьютерных сетях. С помощью FTP можно подключиться к серверу и просматривать, загружать, редактировать и удалять файлы.

Google analytics, GA

Google Analytics — сервис аналитики посетителей сайта от компании Google. Сервис доступен всем. С его помощью можно узнать, откуда приходят посетители на сайт, сколько проводят времени и что смотрят на сайте. Также можно оценить эффективность контекстной рекламы.

HTML

HTML (Hyper Text Markup Language) — язык гипертекстовой разметки документа. Браузер видит код страницы и воспроизводит его пользователю в удобном и понятном виде.

HTTP-протокол

HTTP (Hyper Text Transfer Prоtocоl) — протокол передачи данных. Ранее передавались только документы в формате HTML от сервера к клиенту. Сейчас используется для передачи данных любого формата. HTTP используется для просмотра всех сайтов в Интернете.

Сейчас используется для передачи данных любого формата. HTTP используется для просмотра всех сайтов в Интернете.

HTTPS-протокол

HTTPS (Hypertext Transfer Protocol Secure) — протокол HTTP c дополнительным шифрованием. Все данные, которые передаются по этому протоколу, защищены.

JavaScript, JS, джава-скрипт

JavaScript — язык написания скриптов, используемых в интернет-ресурсах. Его поддерживают все браузеры.

jQuery

jQuery — библиотека языка программирования JavaScript, которая нужна для взаимодействия HTML и JavaScript. Также в ней есть удобный интерфейс для работы с технологией AJAX.

Nofollow

Nofollow — значение атрибута rel гиперссылки, запрещающий поисковой системе индексировать данную ссылку.

NoIndex

Noindex — тег языка HTML, запрещающий поисковой системе Яндекс индексировать все содержимое между открывающим и закрывающим тегом. Используется только Яндексом.

Используется только Яндексом.

NS-сервер, сервер имен

NS сервера — (от англ. Name Server) сервер доменных имен, который содержит всю информацию для корректной работы веб-сайта. NS-сервера дают информацию веб-браузеру о том, где физически расположен сайт. Обычно используют 2 сервера, но может быть до 12. Первый сервер называется основным (primary), остальные — вторичные или дополнительные (secondary).

PR

Page Rank — алгоритм ранжирования ссылок в поисковой системе Google. Каждой странице сайта присваивается число, характеризующее ее важность. Чем больше ссылок на страницу, тем она важнее. Кроме того учитывается, с какой страницы/сайта идет ссылка. Чем “авторитетнее” ресурс, который ссылается на страницу, тем больше “веса” дается текущей странице. PR влияет на результаты выдачи в поисковой системе.

Robots.txt

robots.txt — текстовый файл, размещенный в корне сайта. В файле дается инструкция поисковым системам для индексирования (какие разделы индексировать, а какие — нет). Также указывается главный домен сайта и адрес до карты сайта.

В файле дается инструкция поисковым системам для индексирования (какие разделы индексировать, а какие — нет). Также указывается главный домен сайта и адрес до карты сайта.

RSS-фид

RSS (RDF Site Summary) — специальный xml-формат, с помощью которого можно получить информацию с разных источников в удобном для пользователя виде. Например, можно собирать новости на определенную тему с разных сайтов и просматривать их в одном месте (специальной программе или онлайн-сервисе).

SaaS-сервис

SaaS (Software as a Service — «программное обеспечение как услуга») — бизнес-модель продажи и использования программного обеспечения, в которой поставщик разрабатывает и управляет веб-приложением и дает доступ заказчику к приложению через интернет.

Преимуществом такой модели для заказчика является отсутствие затрат на установку, обновление и поддержку приложения, а также доступ из любого места, где есть выход в интернет. Оплата осуществляется обычно помесячно за абонентскую плату или за набор выполненных услуг. Недостаток данной модели: если не оплатить вовремя услуги, все услуги становятся недоступны.

Оплата осуществляется обычно помесячно за абонентскую плату или за набор выполненных услуг. Недостаток данной модели: если не оплатить вовремя услуги, все услуги становятся недоступны.

SEO

Search engine optimization — поисковая оптимизация сайта. Комплекс действий, направленных на улучшение позиций сайта в выдаче поисковых систем по определенным запросам.

SERP

Search engine results page — страница с результатами поиска в поисковой системе.

Sitemap XML

Sitemap.xml — файл в формате xml, содержащий информацию для поисковых роботов о страницах сайта, которые нужно индексировать. Также в нем указывается важность каждой страницы и частота обновления.

SMM

Social Media Marketing — комплекс действий для привлечения пользователей на веб-ресурс из социальных сетей, форумов, блогов.

SSL

Secure Sockets Layer — протокол, обеспечивающий безопасное соединение клиента с сервером.

URL

Uniform Resource Locator — адрес сайта в интернете.Например: http://yandex.ru

Whois-сервис

Whois (англ. who is — кто это) — сервис, предоставляющий информацию о владельце доменного имени, а также данные о домене: дата регистрации и окончания, регистратор домена, ns-сервера, IP-адрес, за которым закреплен домен.

WYSIWYG

Аббревиатура от англ. WhatYouSeeIsWhatYouGet — «что видишь, то и получишь» — свойство программ отображать при редактировании содержание документа максимально близко к конечному результату. Такая программа называется “визуальным редактором”. Чаще всего редактор используется для наполнения контентом страниц сайта. С его помощью можно загружать изображения, форматировать текст, создавать ссылки и пр.

Веб-анонимайзер в Java

A basic anonymizer just acts as an encrypted proxy, creating an encrypted «tunnel» between a proxy server and a client, where all traffic from the client goes through the proxy. This accomplishes 3 things:

This accomplishes 3 things:

- The client cannot* be determined by looking at traffic between the proxy and endpoint. Hosts on the other end just see the proxy server.

- The content of a client’s traffic is hidden from monitoring, because the connection to the proxy is encrypted.

- It is impossible* to determine the endpoint for traffic originating from the client, because all of it appears to go to the proxy only.

*In reality, a simple anonymizer doesn’t provide full protection, because if you look at the amount of traffic between client and proxy, and the traffic between proxy and various sites, you can associate a specific client with their traffic. This is called traffic analysis.

Fancier anonymizers, such as Tor, provide protection against traffic analysis and a lot of other techniques to break anonymity, BUT that’s really beyond the scope of the question.

From your point of view, all that matters is writing the proxy software. Your program should be able to create and manage encrypted connections to clients. This means it needs to be able to (securely) initiate an encrypted connection to a host, pass on connections to external hosts, and then pass traffic back and forth. Basically, it needs to act as a router.

This means it needs to be able to (securely) initiate an encrypted connection to a host, pass on connections to external hosts, and then pass traffic back and forth. Basically, it needs to act as a router.

There are protocols in place for how to accomplish this — I suggest you read up on the SOCKS protocol, or Tor. Your best bet if this is a learning project is to write basic SOCKS proxy software. If this is for actual use, there should be libraries in Java that provide the necessary services.

EdiT: Ktunnel is a less fancy proxy — it uses a CGI script to redirect information from a URL back and forth. Basically, you enter an address, it fetches the page for that address, and sends it to you. Fairly simple, actually.

Анонимайзеры для работы в сети

145IT блог — Анонимайзеры для работы в сети

Анонимизация данных — это процесс защиты персональных данных, ориентированный на защиту конфиденциальности. Роль анонимизации данных заключается в шифровании или удалении личной идентифицирующей информации в сети. Благодаря этому люди, у которых были собраны данные, остаются анонимными.

Роль анонимизации данных заключается в шифровании или удалении личной идентифицирующей информации в сети. Благодаря этому люди, у которых были собраны данные, остаются анонимными.

Конфиденциальность в интернете является довольно популярной темой. Большинство сайтов собирают информацию о посетителях (IP-адреса, источник перехода на сайт, данные об устройстве, с которого заходит пользователь) и отслеживают действия на сайте, создавая тем самым подробный профиль пользователя.

Многие веб-мастера используют на своих сайтах различные счетчики (например, Yandex Метрику или Google Analytics), которые отслеживают поведение клиентов (время проведенное на сайте, тепловые карты для кликов, поисковые запросы и многое другое). Это позволяет таким гигантам как Yandex и Google подробно анализировать публику в интернете и эффективно использовать контекстную рекламу, основанную на интересах пользователя.

Если вы предпочитаете скрывать личные данные, можно вручную настроить и пользоваться VPN или прокси-серверами. Однако на данный момент существует множество бесплатных инструментов (анонимайзеров) для работы в сети, которые помимо сохранения конфиденциальности, позволяют также обходить блокировки различных сайтов на уровне провайдера.

Однако на данный момент существует множество бесплатных инструментов (анонимайзеров) для работы в сети, которые помимо сохранения конфиденциальности, позволяют также обходить блокировки различных сайтов на уровне провайдера.

Также существует другой вид анонимайзеров — для специальных сайтов, например социальных сетей. Они содержат инструменты для сокрытия анонимности для определенного сайта, анализируя его внутреннюю структуру (редактируют cookie-файлы, изменяют сессии, скрывают просмотры профилей, позволяют обходить блокировки сайта на работе и т.д.) Учитывая популярность социальных сетей, существует большое количество таких приложений, например, анонимайзер для Facebook.

В этой статье я приведу обзор самых популярных анонимайзеров.

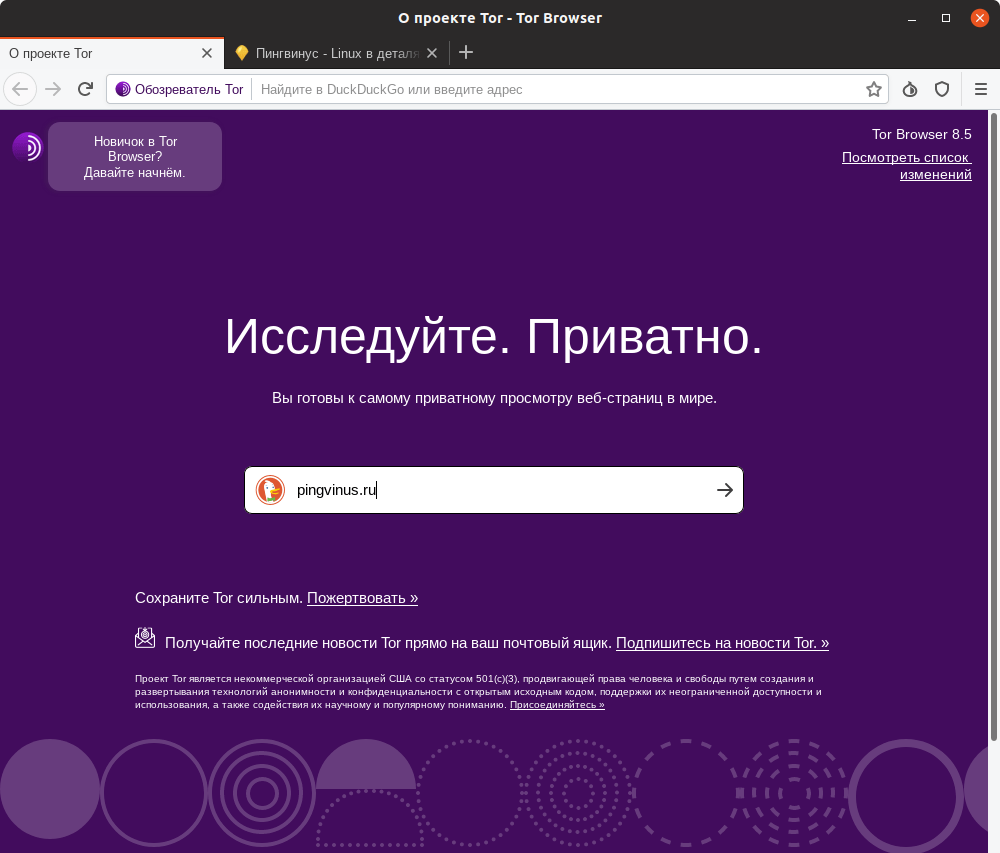

Tor Browser

Tor Browser является самым популярным инструментом для анонимизации и обхода цензуры в сети. Он скрывает вашу активность и местоположение в интернете путем маршрутизации всех ваших запросов через несколько анонимных серверов, тем самым скрывая ваше местоположение, и затрудняя идентификацию.

Этот браузер основан на движке SpaceMonkey, который используется в Firefox и его интерфейс будет легко знаком любителям продукции Mozilla. Tor Browser использует сложные технологии, основанные на использовании сети сайтов, использующих доменный суффикс .onion, доступ к которым возможен только через Tor.

Комбинация эффективной защиты и простоты использования делает Tor Browser лучшим бесплатным программным обеспечением для достижения надежной конфиденциальности. Единственным недостатком является скорость маршрутизации внутри Tor, что замедлит работу с сайтами.

FreeGate

FreeGate — это программное обеспечение для обхода блокировок сайтов провайдерами, обеспечивающее также анонимность через использование прокси. FreeGate был разработан и поддерживается компанией Dynamic Internet Technology – одним из лидеров, в разработке различных анонимайзеров, для обхода цензуры.

FreeGate удобен тем, что, в отличие от Tor Browser, доступен в виде плагина для популярных браузеров Google Chrome и Firefox, и его не нужно отдельно устанавливать в операционную систему. Он использует сеть VPN и практически не тормозит работу с сайтами. Другие преимущества FreeGate:

Он использует сеть VPN и практически не тормозит работу с сайтами. Другие преимущества FreeGate:

Не требует установки или изменения настроек системы;

Один исполняемый файл на платформе Windows;

Пользователи получают доступ к веб-сайтам заграницей так же быстро, как их местные.

Privoxy

Если вы более продвинутый пользователь, Privoxy дает вам полный контроль над вашей конфиденциальностью. Это инструмент использует веб-прокси для работы. Его можно установить как на настольных компьютерах, под управлением Windows, Linux и Mac, так и на мобильных устройствах для Android и iOS. Privoxy чрезвычайно мощный инструмент, но вам необходимо будет потратить немного времени и усилий, чтобы разобраться в его настройках и запустить.

Privoxy можно использовать в сочетании с любым веб-браузером, что является большим бонусом. Однако одно из главных преимуществ Privoxy является также и его недостатком: он дает вам очень подробный контроль над настройками конфиденциальности, а их настройка — это рутинный процесс.

Hotspot Shield

Hotspot Shield скрывает IP-адрес и обеспечивает туннелирование и шифрование трафика для повышения безопасности, что отлично подходит для его использования в общественных сетях Wi-Fi. Hotspot Shield можно использовать не для всех сайтов, а только выбрать нужные – для это можно просто создать соответствующие ярлыки сайтов в окне программы.

TunnelBear

TunnelBear — это упрощенная VPN-система, с ограниченным лимитом на трафик. В дополнение к анонимному просмотру, бесплатный VPN TunnelBear также может использоваться для обхода ограничения трафика и туннелирования интернет-канала, внедряемого интернет-провайдерами.

Бесплатная версия TunnelBear дает вам до 500 МБ данных каждый месяц, но ее можно увеличить, используя платную подписку. Конфигурация приложения невероятно проста и его можно использовать с любым браузером.

Три способа анонимности просмотра веб-страниц

Конгресс принял во вторник законопроект, отменяющий нависшие правила Федеральной комиссии по связи и открывающий возможность провайдерам Интернет-услуг, таким как Comcast и AT&T, продолжать добычу и продажу ваших данных.

Разница между Google или Facebook, пытающимися добыть ваши данные, и вашим интернет-провайдером довольно разительна.

«Это разница между тем, кто пытается следовать за вами на работу, и тем, кто ставит GPS-трекер на вашу машину», — говорит Рэй Симс, специалист по проникновению в Интернет.

Он говорит, что провайдер видит то, чего не может ни один веб-сайт или браузер. Посоветовавшись с несколькими экспертами по кибербезопасности, вот несколько способов помочь сохранить анонимность ваших веб-данных.

1) Tor

Tor — это бесплатная служба, которая включает в себя веб-браузер и другие надстройки, которые вы можете использовать для отправки всего веб-трафика через их случайную сеть из зашифрованных компьютеров или узлов. Это делает вас и ваши данные анонимными. Тем не менее, есть некоторые недостатки, говорит консультант по кибербезопасности Адам Тайра, в том числе то, что он медленнее

«Если вы пытаетесь выполнять просмотр, включающий потоковую передачу видео или загрузку больших файлов, Tor будет самым медленным вариантом», — говорит Тайра.

Кроме того, Tor часто ассоциируется с интернет-преступностью (и журналистами), что парадоксально, поскольку он был разработан DARPA в конце 90-х. Из-за его распространенности среди неподобающих (включая журналистов) конечных узлов Tor, где ваши данные расшифровываются и отправляются в Интернет, могут находиться под наблюдением. Ваши данные могут быть использованы при расследовании каких-то зловещих вещей.

2) Услуга виртуальной частной сети

VPN-сервис мало чем отличается от VPN, которую вы можете использовать для работы из дома на компьютере, физически в офисе.Вы загружаете клиентское программное обеспечение, оно шифрует и направляет ваш веб-трафик через удаленный сервер. Ваш интернет-провайдер может видеть, что вы используете VPN, но ничего более.

«Он предлагает всю необходимую секретность», — говорит Тайра.

В отличие от Tor, он работает быстро, и вы платите ежемесячную плату за эти услуги. И Симс, и Тайра рекомендуют услуги VPN, но предупреждают, что VPN, по сути, заменяет вашего интернет-провайдера. Они могут видеть и отслеживать, что вы делаете, но привлекают клиентов, имея политику, запрещающую им это делать.

Они могут видеть и отслеживать, что вы делаете, но привлекают клиентов, имея политику, запрещающую им это делать.

«Кому вы больше доверяете? Доверяете ли вы им или провайдерам?» — спрашивает Симс.

В любом случае ознакомьтесь с политикой компании, прежде чем начать ее использовать.

Некоторые поставщики услуг VPN:

3) Зашифрованные веб-сайты

Это не означает «приватный просмотр» или «режим инкогнито» в вашем Google Chrome. Ваш провайдер все это видит. Он не видит шифрования веб-сайта. Зашифрованные веб-сайты выделяются в адресной строке HTTPS или небольшим значком замка.

Веб-сайты, такие как ваш банк и Google, зашифрованы, поэтому ваш интернет-провайдер может видеть, что вы перешли на Google.com или Mybank.com, но не может видеть просмотренные вами страницы или поисковые запросы. Есть некоторая озабоченность по поводу объема данных, которые компания может собрать с этих сайтов, но все же Интернет, все больше и больше движущийся в сторону шифрования, хорош с точки зрения конфиденциальности.

Не уверены, есть ли на ваших любимых сайтах шифрование? Ray Sims рекомендует расширение для браузера HttpsEverywhere.

«[Он] поддерживает список веб-сайтов, поддерживающих https, и гарантирует, что вы всегда будете его использовать при посещении этих веб-сайтов, — говорит Симс.«

Просмотр анонимных страниц: действительно ли это анонимно?

В наши дни конфиденциальность является приоритетом для многих. Неясная политика конфиденциальности, безудержный сбор данных и громкие утечки данных могут заставить нас усомниться в безопасности нашей информации, даже если она охраняется уважаемыми учреждениями. Фактически, американцы, как сообщается, больше доверяют компаниям, выпускающим кредитные карты, чем федеральному правительству, в защите своей личной информации. Чтобы справиться с этой неопределенностью, эксперты по безопасности обычно рекомендуют использовать виртуальные частные сети (VPN) и безопасные браузеры, чтобы сохранить историю просмотров и личную информацию вне сети. Однако реальность такова, что эти решения не могут полностью обеспечить конфиденциальность и безопасность вашей деятельности.

Однако реальность такова, что эти решения не могут полностью обеспечить конфиденциальность и безопасность вашей деятельности.

Посмотрите ниже краткое руководство, в котором объясняется, что видно и что остается скрытым при использовании различных инструментов конфиденциальности.

Получите бесплатное тестирование на проникновение в средах Active Directory EBook

«Это действительно открыло мне глаза на безопасность AD, чего никогда не делала защита».

Приватный просмотр, например, удаляет историю просмотров и другие данные с вашего компьютера, но не удаляет информацию, собранную и хранящуюся на чем-либо за пределами вашего компьютера.Это означает, что ваш работодатель может видеть, что вы делаете на работе, даже если вы были в режиме приватного просмотра.

Итак, что именно мы можем сохранить в тайне? На самом деле немного. Мы рассмотрели эти различные решения, чтобы понять, насколько конфиденциальна ваша информация и что вы можете сделать заранее, чтобы обеспечить безопасность своей информации.

Приватный просмотр

Большинство популярных браузеров, таких как Chrome и Firefox, имеют форму инкогнито или приватного просмотра, который большинство людей считает формой анонимного просмотра.Это частично верно, поскольку эти сеансы удаляют такие вещи, как история просмотров и файлы cookie в конце сеанса. Однако эта информация удаляется только с вашего компьютера, а не из любого другого места, где она может существовать.

Преимущества и способы использования частного просмотра

Приватный просмотр — отличный вариант, когда вы пытаетесь скрыть свои действия от других пользователей этого компьютера. Например, приватный просмотр очень помогает, когда вы ищете подарок на пенсию для своего босса, и ему внезапно нужно что-то искать на вашем компьютере.Поскольку ваша история была удалена, он не увидит ни одной целевой рекламы клюшек для гольфа в вашей (несуществующей) истории поиска. Приватный просмотр также отлично подходит для входа в учетные записи на чужом компьютере, не выходя из них.

Недостатки приватного просмотра

Существенным недостатком приватного просмотра является то, что данные удаляются только с вашего компьютера. Частные браузеры не могут удалять записи, сохраненные на чем-либо за пределами вашего компьютера, включая вашего интернет-провайдера, сервер веб-сайта и любые подключенные сети, которые вы использовали для доступа к сайту.Приватный просмотр также не защищает вас от вредоносных программ или любых других угроз в Интернете.

Виртуальная частная сеть (VPN)

VPN создают безопасное соединение или «туннель» к Интернету, при этом сервер VPN выступает в качестве посредника между вами и Интернетом. Это способствует некоторой анонимности, поскольку ваш IP-адрес отображается как VPN вместо вашего адреса и маскирует ваш адрес. VPN и прокси-серверы имеют некоторые общие черты и имеют сопоставимые функции, такие как скрытие вашего IP-адреса, но оба имеют существенные различия.Одно из основных различий заключается в том, что VPN шифруют весь проходящий трафик, тогда как прокси-серверы шифруют только веб-запросы из вашего браузера.

Преимущества и использование VPN

VPN— отличный инструмент для повышения безопасности и преимущества там, где прокси-серверы и другие решения не работают. Они отлично подходят для путешествий или удаленной работы, поскольку позволяют безопасно подключаться к общедоступной сети Wi-Fi. VPN также позволяют получить доступ к рабочей или домашней сети без подключения к Интернету.

Недостатки VPN

VPN склонны к падению скорости и производительности в зависимости от близости пользователя к VPN и объема доступной памяти на ЦП.Кроме того, они, как правило, дороже в использовании и обслуживании, чем другие решения из этого списка.

Следует иметь в виду, что VPN не являются непроницаемыми и не созданы равными. В зависимости от того, какой VPN-сервис вы используете, он может вести журнал ваших действий в течение различных периодов времени. Эта информация может быть вызвана в суд и передана по запросу. Скорость подключения и надежность шифрования также зависят от вашего VPN-сервиса. Опытные хакеры и национальные правила влияют на производительность VPN.

Опытные хакеры и национальные правила влияют на производительность VPN.

Несмотря на то, что VPN — мощный инструмент, способствующий вашей конфиденциальности и безопасности, это только надежный уровень защиты, который не позволяет злоумышленникам и ботам получить доступ к вашим данным.

Прокси-сервер

Прокси-серверы действуют как шлюз между вами и Интернетом. Для этого ваша информация и запросы сначала отправляются на прокси-сервер. Затем прокси-сервер делает веб-запрос от вашего имени, собирает ответ и пересылает вам данные веб-страницы.

Преимущества и способы использования прокси-сервера Эти серверы предлагают ряд преимуществ в области безопасности и управления.В зависимости от типа прокси-сервера вы можете скрыть или изменить свой IP-адрес, что затрудняет отслеживание вашей активности. Некоторые прокси-серверы шифруют ваши веб-запросы для дальнейшей анонимности ваших данных. Прокси-серверы также позволяют контролировать использование Интернета в вашей сети. Например, прокси-сервер может блокировать доступ к сайтам социальных сетей, чтобы сотрудники не могли проверять свои учетные записи. Вы также можете заблокировать взломанные или вредоносные сайты, чтобы избежать любых потенциальных угроз.

Например, прокси-сервер может блокировать доступ к сайтам социальных сетей, чтобы сотрудники не могли проверять свои учетные записи. Вы также можете заблокировать взломанные или вредоносные сайты, чтобы избежать любых потенциальных угроз.

Существует множество различных типов прокси-серверов, которые предлагают разные уровни безопасности, анонимности и шифрования.Обязательно проверьте, какой тип прокси-сервера вы используете, что именно он делает и какую информацию регистрирует. Например, прозрачные прокси-серверы блокируют сайты, но не скрывают ваш IP-адрес. С осторожностью используйте бесплатные прокси-серверы, поскольку они более подвержены проблемам с производительностью и безопасностью. Например, некоторые прокси-серверы регистрируют ваш исходный IP-адрес и веб-запросы без шифрования информации.

Безопасные браузеры

Безопасные браузеры направляют веб-трафик через свою сеть для анонимности информации.В разных браузерах используются разные методы. Например, TOR использует метод «луковицы», который направляет трафик через один из своих входных узлов, на самом деле случайный средний и выходной узел.

Например, TOR использует метод «луковицы», который направляет трафик через один из своих входных узлов, на самом деле случайный средний и выходной узел.

Преимущества безопасных браузеров и способы их использования

Наиболее очевидным преимуществом использования безопасного браузера является его повышенная анонимность и безопасность. Информация, передаваемая через защищенные браузеры, крайне затрудняет кому-либо подключение информации к личности. Посмотрите, как именно это делает каждый браузер, чтобы найти тот, который лучше всего соответствует вашим потребностям.

Недостатки безопасных браузеров

Из-за своей анонимности некоторые страны и веб-службы блокируют частный просмотр веб-страниц. Это позволяет журналистам сообщать о коррупции и людям организовываться без бдительного взгляда правительства или режима. Безопасные браузеры также обычно медленнее, чем обычные браузеры, потому что они обычно пропускают трафик через компьютеры по всему миру, что затрудняет определение вашего исходного местоположения и IP-адреса.

Частная поисковая система

Частные поисковые системы — это альтернативы Google и Bing, которые не отслеживают и не хранят информацию о вас.Каждая поисковая система имеет свой собственный набор инструментов и преимуществ, которые делают поиск более безопасным.

Преимущества и способы использования частной поисковой системы

Эти сервисы отлично подходят для исследования информации, не попадая в «пузырек фильтров» и позволяя прошлой истории поиска повлиять на ваши результаты. Они также идеально подходят для того, чтобы рекламодатели и другие лица не могли отслеживать вашу историю поиска. Некоторые функции, которые различаются от браузера к браузеру, включают сквозное шифрование для безопасного поиска и использование семантического поиска с использованием искусственного интеллекта и машинного обучения.

Недостатки частной поисковой системы

Незначительным недостатком частных поисковых систем является то, что желаемые результаты могут не появиться при первом поиске.:max_bytes(150000):strip_icc()/vpnbook-free-web-proxy-website-59de39b7af5d3a001025817e.png) Поскольку эти поисковые системы предоставляют нелокализованные результаты, это может вызвать небольшое разочарование, когда вы пытаетесь найти поставщика бумаги недалеко от штаб-квартиры вашей компании. Отсутствие таких функций, как поиск изображений и поиск новостей, также может снизить эффективность поиска и потребовать еще нескольких щелчков мышью, чтобы получить ответ.

Поскольку эти поисковые системы предоставляют нелокализованные результаты, это может вызвать небольшое разочарование, когда вы пытаетесь найти поставщика бумаги недалеко от штаб-квартиры вашей компании. Отсутствие таких функций, как поиск изображений и поиск новостей, также может снизить эффективность поиска и потребовать еще нескольких щелчков мышью, чтобы получить ответ.

Следует также отметить, что эти поисковые системы могут по-прежнему оставлять историю в вашем браузере и на компьютере. Несмотря на то, что они не отслеживают и не хранят информацию на своих серверах, некоторые поисковые системы по-прежнему оставляют след в истории поиска в вашем браузере.

У каждого инструмента есть свои сильные и слабые стороны, когда речь идет о безопасности. Ключевым моментом является изучение этих сильных и слабых сторон и их применимости к просмотру веб-страниц. Один из способов преодоления некоторых слабых мест — объединение инструментов (например, использование безопасного браузера в VPN). Выполните следующие шаги, чтобы начать защиту вашей информации.

Выполните следующие шаги, чтобы начать защиту вашей информации.

- Прочтите всю политику конфиденциальности, с которой вы согласились, от начала до конца и при необходимости откажитесь от них.

- Измените настройки конфиденциальности для каждого используемого вами браузера и вашей учетной записи в Интернете.

- Внедрите любое из вышеперечисленных технологических решений, которые имеют отношение к вам.

Самый важный вывод заключается в том, что практически невозможно оставаться полностью анонимным в Интернете.Лучшее, что мы можем сделать, — это проявить упреждающий подход к кибербезопасности. Выполнение этих советов и использование лучших решений по кибербезопасности может предоставить вам необходимые инструменты для обеспечения высокой безопасности вашей информации. Чтобы сделать еще один шаг вперед в своем обучении, ознакомьтесь с нашим курсом по основам интернет-безопасности, который выведет вашу безопасность на новый уровень.

Источники:

Потребительские отчеты | IT Pro | PC Mag | TechRadar | How-To Geek | thebestvpn | CSO Online | TechWorld | Hackernoon | Comparitech | Hongkiat | Распространение конфиденциальности | Выберите для шифрования

анонимайзеров

анонимайзеровАнонимайзеры

(Похищено с сайта www.

livinginternet.com и André Bacard’s

ремейлер FAQ)

livinginternet.com и André Bacard’s

ремейлер FAQ)Балинт КОЗМАН, 26.10.2002. Будапешт

mailto: [email protected] Короче : анонимайзер — это инструмент / сервис, за которым можно «прятаться» при использовании некоторых сервисов Интернета.

В основном есть два типа анонимайзеров:

- веб-анонимайзеры

- почтовые анонимайзеры (ремейлеры)

Веб-анонимайзеры

Анонимайзеры делают веб-серфинг анонимным.Первый

анонимайзером был Anonymizer.com, разработанный в 1997 году Лэнсом Коттреллом во время

учится на доктора философии. в астрофизике в Калифорнийском университете,

Сан Диего. Коттрелл — известный защитник конфиденциальности, разработавший широко используемый

Ремейлер Mixmaster и учредил Косовский проект конфиденциальности, позволяющий

люди должны анонимно сообщать из зоны военных действий в Косово 1999 г.

не опасаясь возмездия.

Анонимайзеры ретранслируют Интернет-контент аналогично

хорошо известные прокси для веб-кеширования. Анонимайзер удаляет все ваши идентифицирующие

информация, пока он просматривает для вас, что позволяет вам оставаться на шаг в стороне

с сайтов, к которым вы обращаетесь.

Анонимайзер удаляет все ваши идентифицирующие

информация, пока он просматривает для вас, что позволяет вам оставаться на шаг в стороне

с сайтов, к которым вы обращаетесь.

Вы можете просматривать некоторые данные, которые веб-сайты могут отслеживать.

о вас по следующим адресам:

Privacy.net, CyberArmy.com и вот результат моего подключения, созданного

сайт Privacy.net. Здесь вы можете найти

техническое описание того, как были получены эти данные.

Большинство анонимных сайтов создают URL, добавляя

название сайта, к которому вы хотите получить доступ к их URL, как в следующем

пример: http: // anon.free.anonymizer.com/http://www.amazon.com/.

Как только вы анонимизируете доступ с помощью префикса анонимайзера, каждый последующий

Выбранная вами ссылка также автоматически доступна косвенно и анонимно.

Большинство анонимайзеров могут анонимизировать по крайней мере Интернет (http :), протокол передачи файлов.

(ftp 🙂 и gopher (суслик 🙂 Интернет-сервисы.

Анонимизация, конечно, добавит некоторой задержки в доступе

сайт назначения, в зависимости от вашего интернет-сервиса и времени суток. Некоторые анонимайзеры хранят в локальном кэше несколько сотен мегабайт обычных

посещаемые сайты, так что иногда вы можете получить более быстрый доступ к сайту через

анонимайзер, чем через прямой доступ.

Некоторые анонимайзеры хранят в локальном кэше несколько сотен мегабайт обычных

посещаемые сайты, так что иногда вы можете получить более быстрый доступ к сайту через

анонимайзер, чем через прямой доступ.

Объединение анонимных ссылок в цепочку не рекомендуется,

поскольку это просто умножает ваш риск для конфиденциальности на количество

узлов в цепочке. Обратите внимание, что большинство анонимайзеров только скрывают вашу личность от

сайты назначения — ваш серфинг все еще может быть перехвачен на пути с

с вашего компьютера на промежуточный сайт анонимайзера, например через ваш Интернет

поставщик услуг. Некоторые анонимайзеры предоставляют дополнительную услугу, которая шифрует

ваше общение с сайтом анонимайзера, что позволяет вам просматривать

полностью конфиденциально.